3. Аутентификация с помощью открытого ключа

p = простое число длинной L битов, где L принимает значение, кратное 64, в диапазоне от 512 до 1024.

q= 160-битовой простое число - множитель p-1

g =  , где h - любое число, меньшее p-1, для которого

, где h - любое число, меньшее p-1, для которого  больше 1

больше 1

x = число, меньшее q

Используется однонаправленная хэш-функция: Н(m).

Первые три параметра, p, q, g, открыты и могут быть общими для пользователей сети. Закрытым ключом является х, а открытым - у. Чтобы подписать сообщение, m:

1. А генерирует случайное число k, меньше q

2. А генерирует

Его подписью служат параметры r и s, он посылает их В

3. В проверяет подпись, вычисляя

Если v=r, то подпись правильна.

Система стандартов IPSec вобрала в себя прогрессивные методики и достижения в области сетевой безопасности. Система IPSec прочно занимает лидирующие позиции в наборе стандартов для создания VPN. Этому способствует ее открытое построение, способное включать все новые достижения в области криптографии. IPsec позволяет защитить сеть от большинства сетевых атак, «сбрасывая» чужие пакеты еще до того, как они достигнут уровня IP на принимающем компьютере. В защищаемый компьютер или сеть могут войти только пакеты от зарегистрированных партнеров по взаимодействию.

IPsec обеспечивает:

Работа в рамках стандартов IPSec обеспечивает полную защиту информационного потока данных от отправителя до получателя, закрывая трафик для наблюдателей на промежуточных узлах сети. VPN-решения на основе стека протоколов IPSec обеспечивают построение виртуальных защищенных сетей, их безопасную эксплуатацию и интеграцию с открытыми коммуникационными системами.

Протокол SSL (Secure Socket Layer - уровень защищенных сокетов), разработанный Netscape Communications при участии RSA Data Security, предназначен для реализации защищенного обмена информацией в клиент/серверных приложениях. На практике SSL широко реализуется только совместно с протоколом прикладного уровня HHTP.

Функции безопасности, предоставляемые протоколом SSL:

Протокол SSL использует криптографические методы защиты информации для обеспечения безопасности информационного обмена. Данный протокол выполняет взаимную аутентификацию, обеспечивает конфиденциальность и аутентичность передаваемых данных. Ядро протокола SSL - технология комплексного использования симметричных и асимметричных криптосистем. Взаимная аутентификация сторон выполняется при помощи обмена цифровыми сертификатами открытых ключей клиента и сервера, заверенными цифровой подписью специальных сертификационных центров. Конфиденциальность обеспечивается шифрованием передаваемых данных с использованием симметричных сессионных ключей, которыми стороны обмениваются при установлении соединения. Подлинность и целостность информации обеспечиваются за счет формирования и проверки цифровой подписи. В качестве алгоритмов асимметричного шифрования применяются алгоритм RSA и алгоритм Диффи-Хеллмана.

Рисунок 9 Криптозащищенные туннели, сформированные на основе протокола SSL

Согласно протоколу SSL криптозащищенные туннели создаются между конечными точками виртуальной сети. Клиент и сервер функционируют на компьютерах в конечных точках туннеля (рис. 9)

Протокол диалога SSL имеет два основных этапа формирования и поддержки защищаемого соединения:

Первый этап отрабатывается перед непосредственной защитой информационного обмена и выполняется по протоколу начального приветствия (Handshake Protocol), входящему в состав протокола SSL. При установлении повторного соединения, возможно сформировать новые сеансовые ключи на основе старого общего секрета.

В процессе установления SSL - сессии решаются следующие задачи:

Рисунок 10 Процесс аутентификации клиента сервером

В протоколе SSL предусмотрено два типа аутентификации:

Клиентское/серверное ПО, поддерживающее SSL, может с помощью стандартных приемов криптографии с открытым ключом проверить, что сертификат сервера/клиента и открытый ключ действительны и были выданы источником сертификатов из списка доверенных источников. Пример процесса аутентификации клиента сервером представлен на рисунке 10.

До передачи сообщение по линии передачи данных, сообщение проходит следующие этапы обработки:

1.Сообщение фрагментируется на блоки, пригодные для обработки;

2.Данные сжимаются (опционально);

3.Генерируется MAC ключ ;

4.Данные зашифровываются с помощью ключа ;

1.Используя ключ , данные расшифровываются;

2.Проверяется MAC ключ ;

3.Происходит декомпрессия данных (если использовалось сжатие);

4.Сообщение собирается из блоков и получатель читает сообщение.

| A , Клиент | CA Удостоверяющий центр | B , Сервер |

|---|---|---|

Генерация пары ключей цифровой подписи:  . Передача в УЦ . Передача в УЦ

|

- симметричная схема шифрования; - схема открытого шифрования; |

Генерация пары ключей схемы открытого шифрования:  . Передача в УЦ . Передача в УЦ

|

| K

- случайный сеансовый ключ. |

|

|

| |

|

|

|

|

Если |

|

|

| A | B | |

|---|---|---|

| Симметричная схема шифрования |

||

|

|

|

|

|

|

| . . . | и т.д. | . . . |

Как и другие протоколы, SSL подвержен атакам, связанным с не доверенной программной средой, внедрение программ-закладок и др.:

Цель создания TLS - повышение защиты SSL и более точное и полное определение протокола:

TLS предоставляет следующие усовершенствованные способы защиты:

Протокол SSH (Secure Shell-оболочка безопасности) - это набор протоколов аутентификации с открытым ключом, позволяющий пользователю на стороне клиента безопасно регистрироваться на удалённом сервере.

Главная идея протокола заключается в том, что пользователь на стороне клиента, должен загрузить с удаленного сервера открытый ключ и установить с его помощью защищённый канал, используя криптографический мандат. Криптографическим мандатом пользователя является его пароль: его можно зашифровать с помощью полученного открытого ключа и передать на сервер.

Все сообщения шифруются с помощью IDEA .

SSH выполняется между двумя ненадёжными компьютерами, работающими в незащищенной сети(клиент - сервер).

Набор протоколов SSH состоит из трех компонентов:

publickey - клиент высылается ЭЦП , сервер проверяет доверие открытому ключу клиента по имеющейся на сервере копии ключа, затем проверяет аутентичность клиента по Sc.

password - клиент подтверждает свою аутентичность паролем.

hostbased - аналогично publickey, только используется пара ключей для клиентского хоста; подтвердив аутентичность хоста, сервер доверяет имени пользователя.

Протокол включает в себя 3 этапа. Первый этап - "Hello" phase, где первый идентификатор это строка, I, отправляется, чтобы начать протокол, за которым следует список поддерживаемых алгоритмов - X.

На 2-й стадии стороны согласуют секретный ключ, s. Для этого применяется алгоритм Диффи-Хеллмана . Сервер подтверждает свою идентичность, отправляя клиенты свой открытый ключ, , верифицированный цифровой подписью, ![]() , и подпись дайджеста, h. В качестве идентификатора sid устанавливается значение h.

, и подпись дайджеста, h. В качестве идентификатора sid устанавливается значение h.

На стадии 3 секретный ключ, идентификатор сессии и дайджест используются для создании 6 "apllication keys", вычисленных с помощью  .

.

К преимуществам протокола относится:

Посетитель нашего сайта обратился с просьбой о консультации по защите информации клиентов:

Я пишу дипломную работу на тему: Защита персональных данных пациента в сети поликлиник. Предположим есть такая программа для регистрации пациентов в нескольких поликлиниках, и они связаны с друг другом по сети(как обычно это бывает). Мне нужно обеспечить безопасность информации о пациентах. Пожалуйста помогите мне раскрыть этот вопрос… Как выполняется взлом, или же кража информации (по сети, внешне и т.д.); каким образом защитить информацию; пути решения этой проблемы и т.д. Оочень прошу помогите…Ais

Что ж, эта задача для многих актуальна во все времена. Информационная безопасность — это отдельное направление в IT.

Действительно, для того чтобы защититься от утечки информации прежде всего нужно понимать отчего такие утечки случаются. Как происходит взлом иформационных систем?

Возможно для опытных специалистов по безопасности это и звучит банально, но для многих людей это будет откровением: большая часть проблем с информационной безопасностью происходит по вине самих пользователей информационных систем. Я ткну пальцем в небо и моя цифра взята «с потолка», но по моему мнению и опыту 98% всех хищений и взломов происходят либо по халатности пользователей, либо умышленно, но опять же изнутри. Поэтому, бОльшую часть усилий стоит направить именно на внутреннюю безопасность. Самое интересное, что я читал по этому поводу, это одно из суждений учителя Инь Фу Во :

Другими словами, мотивы для утечки информации и способы её устроить, рождаются именно изнутри, и чаще всего в таком деле фигурируют те люди, которые уже и так имеют доступ к этой информации.

Сюда же можно отнести и всевозможные вирусы, трояны, зловредные расширения для браузеров. Поскольку эти вещи проникают в компьютеры пользователей просто по незнанию. И если пользователь с зараженного компьютера будет работать с важной информацией — то соответственно с помощью этих вещей можно похитить и её. Сюда же относим и плохие пароли, социальную инженерию, фейковые сайты и письма — со всем этим легко справляться, нужно просто быть внимательным.

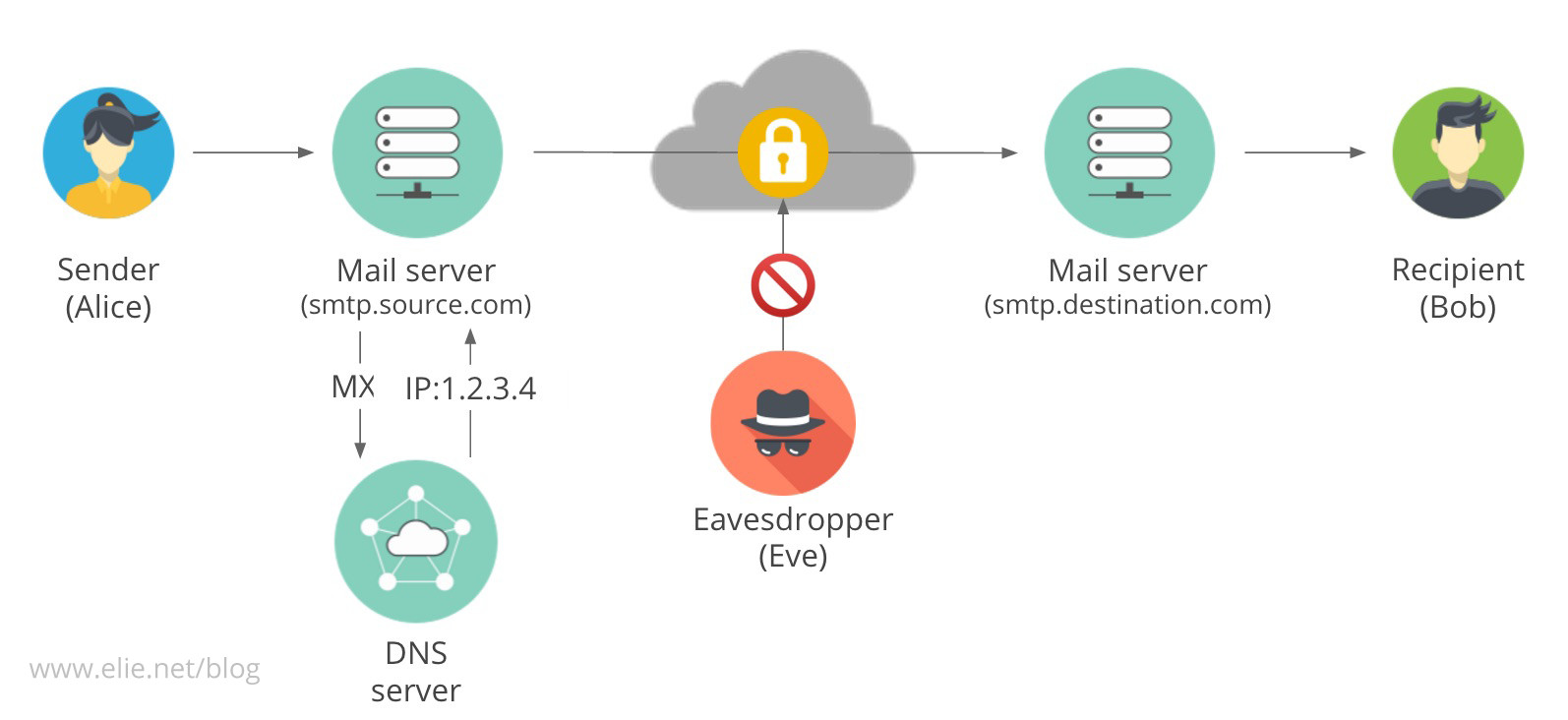

Этот пункт будет следующим в списке, поскольку это самый очевидный способ для хищения информации. Речь идёт о перехвате. Аббревиатура означает Man In The Middle — человек на середине. То есть, для кражи информации происходит как бы вклинивание злоумышленника в канал передачи данных — он изобретает и использует какой то способ, для того чтобы перехватить данные на пути их следования.

Как происходит перехват информации

В свою очередь, способов организовать MITM тоже много. Это и всевозможные фейки сайтов и сервисов, различные снифферы и прокси. Но суть всегда одна — злоумышленник заставляет «думать» какую-либо из сторон, что он — это другая сторона и при обмене все данные проходят через него.

Способы тоже очевидны. И сводятся к двум:

Варианты организации этого тоже не отличаются многообразием, по крайней мере в своей сути. Реализаций конечно же достаточно. Давайте рассмотрим именно суть этих методов защиты.

VPN — Virtual Privat Network. Наверняка слышал о нём каждый. Это первый, и часто единственный, способ, который позволяет организовать безопасное информационное пространство для обмена нескольких учреждений. Суть его — построение сети туннелей поверх глобальной незащищенной сети (Интернет). Именно такой способ я и рекомендую как первый к внедрению в подобной системе офисов. VPN позволит офисам работать как-бы в единой локальной сети. Но связь между офисами будет происходить по интернету. Для этого между офисами организовываются VPN-туннели.

Примерно таким образом это работает. VPN-туннель, это как бы «труба» в интернете, внутри которой проложена ваша локальная сеть. Технически, такой тунель можно организовать множеством способом. Самих VPN — есть несколько реализаций — это и pptp, и l2tp, ipsec. позволяет — получается такой «VPN на коленке». Это конечно не исключает возможности для MITM — данные можно перехватить, «подключиться к трубе». Но здесь мы и переходим ко второму пункту защиты — шифрованию.

Для того чтобы атака MITM не могла быть успешной, достаточно зашифровать все передаваемые данные. Я не буду вдаваться в подробности, но суть такова, что вы превращаете передаваемый между вами трафик в нечитабельную субстанцию, которую невозможно прочитать и использовать — шифруете. При этом, расшифровать эти данные может только адресат. И наоборот.

Соответственно, даже если злоумышленник сумеет организовать MITM-атаку — он перехватит передаваемые вами данные. Но он не сможет их расшифровать, а значит никакого вреда не нанесёт. Да и не будет он организовывать такую атаку, зная что вы передаете шифрованные данные. Так вот, та самая «труба» из предыдушего пункта, это именно шифрование.

В принципе, вся современная информационная безопасность сводится именно к этим двум вещам — туннелированию и шифрованию. Тот же https — это только шифрование, данные передаются открыто, в глобальной сети, любой желающий может организовать атаку и перехватить их. Но пока у него нет ssl-сертификатов и ключей для расшировки этих данных — ничем это и никому не грозит.

Это те самые пресловутые 98%. Даже если вы построите сверхшифрованные двойные туннели с двухфакторной аутентификацией — это ничем вам не поможет, пока пользователи могут подхватить троян или использовать слабые пароли.

Поэтому, самым важным в защите является именно забота об обучении пользователей. Я давно этим стараюсь заниматься и на сайте уже есть некоторые материалы, которые в этом могут помочь:

Я думаю, после прочтения данной статьи и этих мануалов вы будете знать об информационной безопасности больше, чем 90% людей:) По крайней мере, вы сможете задавать уже более конкретные вопросы и находить чёткую информацию.

А тем временем, у меня есть новость, друзья. Мы идём в SMM! И я рад представить вам нашу группу на Facebook —

В условиях нарастающих интеграционных процессов и создания единого информационного пространства во многих организациях ЛАНИТ предлагает провести работы по созданию защищенной телекоммуникационной инфраструктуры, связывающей удаленные офисы фирм в единое целое, а также обеспечение высокого уровня безопасности информационных потоков между ними.

Применяемая технология виртуальных частных сетей позволяет объединять территориально распределенные сети как с помощью защищенных выделенных каналов, так и виртуальных каналов, проходящих через глобальные общедоступные сети. Последовательный и системный подход к построению защищенных сетей предполагает не только защиту внешних каналов связи, но и эффективную защиту внутренних сетей путем выделения замкнутых внутренних контуров VPN. Таким образом, применение технологии VPN позволяет организовать безопасный доступ пользователей в Интернет, защитить серверные платформы и решить задачу сегментирования сети в соответствии с организационной структурой.

Защита информации при передаче между виртуальными подсетями реализуется на алгоритмах асимметричных ключей и электронной подписи, защищающей информацию от подделки. Фактически данные, подлежащие межсегментной передаче, кодируются на выходе из одной сети, и декодируются на входе другой сети, при этом алгоритм управления ключами обеспечивает их защищенное распределение между оконечными устройствами. Все манипуляции с данными прозрачны для работающих в сети приложений.

При межсетевом взаимодействии между территориально удаленными объектами компании возникает задача обеспечения безопасности информационного обмена между клиентами и серверами различных сетевых служб. Сходные проблемы имеют место и в беспроводных локальных сетях (Wireless Local Area Network, WLAN), а также при доступе удаленных абонентов к ресурсам корпоративной информационной системы. В качестве основной угрозы здесь рассматривается несанкционированное подключение к каналам связи и осуществление перехвата (прослушивания) информации и модификация (подмена) передаваемых по каналам данных (почтовые сообщения, файлы и т.п.).

Для защиты данных, передаваемых по указанным каналам связи, необходимо использовать соответствующие средства криптографической защиты. Криптопреобразования могут осуществляться как на прикладном уровне (или на уровнях между протоколами приложений и протоколом TCP/IP), так и на сетевом (преобразование IP-пакетов).

В первом варианте шифрование информации, предназначенной для транспортировки по каналу связи через неконтролируемую территорию, должно осуществляться на узле-отправителе (рабочей станции - клиенте или сервере), а расшифровка - на узле-получателе. Этот вариант предполагает внесение существенных изменений в конфигурацию каждой взаимодействующей стороны (подключение средств криптографической защиты к прикладным программам или коммуникационной части операционной системы), что, как правило, требует больших затрат и установки соответствующих средств защиты на каждый узел локальной сети. К решениям данного варианта относятся протоколы SSL, S-HTTP, S/MIME, PGP/MIME, которые обеспечивают шифрование и цифровую подпись почтовых сообщений и сообщений, передаваемых с использованием протокола http.

Второй вариант предполагает установку специальных средств, осуществляющих криптопреобразования в точках подключения локальных сетей и удаленных абонентов к каналам связи (сетям общего пользования), проходящим по неконтролируемой территории. При решении этой задачи необходимо обеспечить требуемый уровень криптографической защиты данных и минимально возможные дополнительные задержки при их передаче, так как эти средства туннелируют передаваемый трафик (добавляют новый IP-заголовок к туннелируемому пакету) и используют различные по стойкости алгоритмы шифрования. В связи с тем, что средства, обеспечивающие криптопреобразования на сетевом уровне полностью совместимы с любыми прикладными подсистемами, работающими в корпоративной информационной системе (являются «прозрачными» для приложений), то они наиболее часто и применяются. Поэтому, остановимся в дальнейшем на данных средствах защиты информации, передаваемой по каналам связи (в том числе и по сетям общего доступа, например, Internet). Необходимо учитывать, что если средства криптографической защиты информации планируются к применению в государственных структурах, то вопрос их выбора должен решаться в пользу сертифицированных в России продуктов.

Задача реализация корпоративной сети компании в рамках одного здания может быть решена относительно легко. Однако на сегодня инфраструктура компаний имеет географически распределенные отделы самой компании. Реализация защищенной корпоративной сети в таком случае задача более сложного плана. В таких случаях зачастую используют безопасные vpn сервера .

В концепции создании виртуальных сетей VPN лежит простая идея — если в глобальной сети есть 2 узла, которым нужно обменяться данными, то между ними нужно создать виртуальный защищенный туннель для реализации целостности и конфиденциальности данных, передающих через открытые сети.

При наличии связи между корпоративной локальной сетью и сетью Интернет возникают двух типов:

Защита данных при передаче по открытым каналам основана на реализации виртуальных защищенных сетей VPN. Виртуальной защищенной сетью VPN называют соединение локальные сетей и отдельных ПК через открытую сеть в единую виртуальную корпоративную сеть. Сеть VPN разрешает с помощью туннелей VPN создавать соединения между офисами, филиалами и удаленными пользователями, при этом безопасно транспортировать данные (рис.1).

Рисунок — 1

Туннель VPN являет собой соединение, проходящее через открытую сеть, где транспортируются криптографически защищенные пакеты данных. Защита данных при передаче по туннелю VPN реализована на следующих задачах:

VPN-клиент являет собой программный или аппаратный комплекс, работающий на основе персонального компьютера. Его сетевое ПО изменяется для реализации шифрования и аутентификации трафика.

VPN-сервер — также может быть программным или аппаратным комплексом, реализующий функции сервера. Он реализует защиту серверов от несанкционированного доступа из других сетей, а также организацию виртуальной сети между клиентами, серверами и шлюзами.

Шлюз безопасности VPN — сетевое устройство, подключаемое к 2 сетям и реализует функции аутентификации и шифрования для множества хостов, находящихся за ним.

Суть туннелирования заключается в том, чтобы инкапсулировать (упаковать) данные в новый пакет. Пакет протокола более низкого уровня помещается в поле данных пакета протокола более высокого или такого же уровня (рис.2). Сам процесс инкапсуляции не защищает от искажения или несанкционированного доступа, он разрешает защитить конфиденциальность инкапсулированных данных.

Рисунок — 2

Рисунок — 2

При прибытии пакета в конечную точка виртуального канала из него извлекается внутренний исходных пакет, расшифровывают и используют дальше по внутренней сети (рис.3).

Рисунок — 3

Рисунок — 3

Также инкапсуляция решает проблему конфликта двух адресов между локальными сетями.

При создании VPN есть два популярных способа(рис.4):

Рисунок — 4

Рисунок — 4

Первый метод соединения разрешает заменить дорогие выделенные каналы между отдельными узлами и создать постоянно работающие защищенные каналы между ними. Здесь шлюз безопасности служит интерфейсом между локальной сетью и туннелем. Многие предприятия реализуют такой вид VPN для замены или дополнения к .

Вторая схема нужна для соединения с мобильными или удаленными пользователями. Создания туннеля инициирует клиент.

С точки зрения информационной безопасности самым лучшим вариантом является защищенный туннель между конечными точками соединения. Однако такой вариант ведет к децентрализации управления и избыточности ресурсов, ибо нужно ставить VPN на каждом компьютере сети. Если внутри локальной сети, которая входит в виртуальную, не требует защиты трафика, тогда в качестве конечной точки со стороны локальной сети может выступать или маршрутизатор этой же сети.

При создании защищенной виртуальной сети VPN подразумевают, что передаваемая информация будет иметь критерии защищаемой информации , а именно: конфиденциальность, целостность, доступность. Конфиденциальность достигается с помощью методов асимметричного и симметричного шифрования. Целостность транспортируемых данных достигается с помощью . Аутентификация достигается с помощью одноразовых/многоразовых паролей, сертификатов, смарт-карт, протоколов .

Для реализации безопасности транспортируемой информации в виртуальных защищенных сетях, нужно решить следующие задачи сетевой безопасности:

На основе глобальной сети Интернет можно реализовывать почти все виды трафика. Есть разные схемы классификации VPN. Самая распространенная схема имеет 3 признака классификации:

Защищенный канал — канал между двумя узлами сети, вдоль определенного виртуального пути. Такой канал можно создать с помощью системных методов, основанных на разных уровнях модели OSI (рис.5).

Рисунок — 5

Рисунок — 5

Можно заметить, что VPN создаются на достаточно низких уровнях. Причина такова, что чем ниже в стеке реализованы методы защищенного канала, тем проще их реализовать прозрачными для приложений. На канальном и сетевом уровнях зависимость приложений от протоколов защиты исчезает. Если для защиты информации реализован протокол из верхних уровней, то способ защиты не зависит от технологии сети, что можно считать плюсом. Однако приложение становится зависимым от конкретного протокола защиты.

VPN канального уровня . Методы на таком уровня разрешают инкапсулировать трафик третьего уровня (и более высоких) и создавать виртуальные туннели типа точка-точка. К таким относят VPN-продукты на основе протокола .

VPN сетевого уровня . VPN-продукты такого уровня реализуют инкапсуляцию IP в IP. К примеру используют протокол .

VPN сеансового уровня . Некоторые VPN реализуют подход «посредники каналов», такой метод работает над транспортным уровнем и ретранслирует трафик из защищенной сети в общедоступною сеть Интернет для каждого сокета отдельно.

Делят на:

Делят на:

Технология защищенного канала призвана обеспечивать безопасность передачи данных по открытой транспортной сети, например по Интернету. Защищенный канал подразумевает выполнение трех основных функций:

· взаимную аутентификацию абонентов при установлении соединения, которая может быть выполнена, например, путем обмена паролями;

· защиту передаваемых по каналу сообщений от несанкционированного доступа, например, путем шифрования;

· подтверждение целостности поступающих по каналу сообщений, например, путем передачи одновременно с сообщением его дайджеста.

Совокупность защищенных каналов, созданных предприятием в публичной сети для объединения своих филиалов, часто называют виртуальной частной сетью (Virtual Private Network, VPN).

Существуют разные реализации технологии защищенного канала, которые, в частности, могут работать на разных уровнях модели OSI. Так, функции популярного протокола SSL соответствуют представительному уровню модели OSI. Новая версия сетевого протокола IP предусматривает все функции – взаимную аутентификацию, шифрование и обеспечение целостности, – которые по определению свойственны защищенному каналу, а протокол туннелирования РРТР защищает данные на канальном уровне.

В зависимости от места расположения программного обеспечения защищенного канала различают две схемы его образования:

· схему с конечными узлами, взаимодействующими через публичную сеть (Рис. 1.2, а);

· схему с оборудованием поставщика услуг публичной сети, расположенным на границе между частной и публичной сетями (Рис. 1.2, б).

В первом случае защищенный канал образуется программными средствами, установленными на двух удаленных компьютерах, принадлежащих двум разным локальным сетям одного предприятия и связанных между собой через публичную сеть. Преимуществом этого подхода является полная защищенность канала вдоль всего пути следования, а также возможность использования любых протоколов создания защищенных каналов, лишь бы на конечных точках канала поддерживался один и тот же протокол. Недостатки заключаются в избыточности и децентрализованности решения. Избыточность состоит в том, что вряд ли стоит создавать защищенный канал на всем пути прохождения данных: уязвимыми для злоумышленников обычно являются сети с коммутацией пакетов, а не каналы телефонной сети или выделенные каналы, через которые локальные сети подключены к территориальной сети. Поэтому защиту каналов доступа к публичной сети можно считать избыточной. Децентрализация заключается в том, что для каждого компьютера, которому требуется предоставить услуги защищенного канала, необходимо отдельно устанавливать, конфигурировать и администрировать программные средства защиты данных. Подключение каждого нового компьютера к защищенному каналу требует выполнения этих трудоемких работ заново.

Рисунок 1.2 – Два способа образования защищенного канала

Во втором случае клиенты и серверы не участвуют в создании защищенного канала – он прокладывается только внутри публичной сети с коммутацией пакетов, например, внутри Интернета. Канал может быть проложен, например, между сервером удаленного доступа поставщика услуг публичной сети и пограничным маршрутизатором корпоративной сети. Это хорошо масштабируемое решение, управляемое централизованно как администратором корпоративной сети, так и администратором сети поставщика услуг. Для компьютеров корпоративной сети канал прозрачен – программное обеспечение этих конечных узлов остается без изменений. Такой гибкий подход позволяет легко образовывать новые каналы защищенного взаимодействия между компьютерами независимо от их места расположения. Реализация этого подхода сложнее – нужен стандартный протокол образования защищенного канала, требуется установка у всех поставщиков услуг программного обеспечения, поддерживающего такой протокол, необходима поддержка протокола производителями пограничного коммуникационного оборудования. Однако вариант, когда все заботы по поддержании защищенного канала берет на себя поставщик услуг публичной сети, оставляет сомнения в надежности защиты: во-первых, незащищенными оказываются каналы доступа к публичной сети, во-вторых, потребитель услуг чувствует себя в полной зависимости от надежности поставщика услуг. И, тем не менее, специалисты прогнозируют, что именно вторая схема в ближайшем будущем станет основной в построении защищенных каналов.

2. Принципы криптографической защиты информации

Криптография представляет собой совокупность методов преобразования данных, направленных на то, чтобы сделать эти данные недоступными для противника. Такие преобразования позволяют решить две главные проблемы защиты данных: проблему конфиденциальности (путем лишения противника возможности извлечь информацию из канала связи) и проблему целостности (путем лишения противника возможности изменить сообщение так, чтобы изменился его смысл, или ввести ложную информацию в канал связи).

Проблемы конфиденциальности и целостности информации тесно связаны между собой, поэтому методы решения одной из них часто применимы для решения другой.

2.1. Схема симметричной криптосистемы

Обобщенная схема криптографической системы, обеспечивающей шифрование передаваемой информации, показана на рис.2.1.

Рисунок 2.1 – Обобщенная схема криптосистемы

Отправитель генерирует открытый текст исходного сообщения М, которое должно быть передано законному получателю по незащищенному каналу. За каналом следит перехватчик с целью перехватить и раскрыть передаваемое сообщение. Для того чтобы перехватчик не смог узнать содержание сообщения М, отправитель шифрует его с помощью обратимого преобразования Е К и получает шифртекст (или криптограмму ) С = Е К (М), который отправляет получателю.

Законный получатель, приняв шифртекст С, расшифровы-вает его с помощью обратного преобразования D = Е К –1 и получает исходное сообщение в виде открытого текста М:

D K (C) = Е К –1 (Е К (М)) = M.

Преобразование Е К выбирается из семейства криптографических преобразований, называемых криптоалгоритмами. Параметр, с помощью которого выбирается отдельное используемое преобразование, называетсякриптографическим ключом К. Криптосистема имеет разные варианты реализации: набор инструкций, аппаратные средства, комплекс программ компьютера, которые позволяют зашифровать открытый текст и расшифровать шифр-текст различными способами, один из которых выбирается с помощью конкретного ключа К.

Криптографическая система – это однопараметрическое семейство обратимых преобразований

из пространства сообщений открытого текста в пространство шифрованных текстов. Параметр К (ключ) выбирается из конечного множества , называемого пространством ключей.

Преобразование шифрования может быть симметричным или асимметричным относительно преобразования расшифрования. Это важное свойство функции преобразования определяет два класса криптосистем:

· симметричные (одноключевые) криптосистемы;

· асимметричные (двухключевые) криптосистемы (с открытым ключом).

Схема симметричной криптосистемы с одним секретным ключом показана на рис.2.1. В ней используются одинаковые секретные ключи в блоке шифрования и блоке расшифрования.

2.2. Схема асимметричной криптосистемы

Обобщенная схема асимметричной криптосистемы с двумя разными ключами К 1 и К 2 показана на рис. 2.2. В этой криптосистеме один из ключей является открытым, а другой – секретным.

Рисунок 2.2 – Обобщенная схема асимметричной криптосистемы

с открытым ключом

В симметричной криптосистеме секретный ключ надо передавать отправителю и получателю по защищенному каналу распространения ключей, например такому, как курьерская служба. На рис. 2.1 этот канал показан "экранированной" линией. Существуют и другие способы распределения секретных ключей, они будут рассмотрены позднее. В асимметричной криптосистеме передают по незащищенному каналу только открытый ключ, а секретный ключ сохраняют на месте его генерации.

На рис. 2.3 показан поток информации в криптосистеме в случае активных действий перехватчика. Активный перехватчик не только считывает все шифртексты, передаваемые по каналу, но может также пытаться изменять их по своему усмотрению.

Любая попытка со стороны перехватчика расшифровать шифртекст С для получения открытого текста М или зашифровать свой собственный текст М’ для получения правдоподобного шифртекста С’, не имея подлинного ключа, называется крипто-аналитической атакой.

Рисунок 2.3 – Поток информации в криптосистеме при активном

перехвате сообщений

Если предпринятые криптоаналитические атаки не достигают поставленной цели и криптоаналитик не может, не имея подлинного ключа, вывести М из С или С’ из М’, то считается, что такая криптосистема является криптостойкой .

Криптоанализ – это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. Успешный анализ может раскрыть исходный текст или ключ. Он позволяет также обнаружить слабые места в криптосистеме, что, в конечном счете, ведет к тем же результатам.

Фундаментальное правило криптоанализа, впервые сформулированное голландцем А.Керкхоффом еще в XIX веке заключается в том, что стойкость шифра (криптосистемы) должна определяться только секретностью ключа. Иными словами, правило Керкхоффа состоит в том, что весь алгоритм шифрования, кроме значения секретного ключа, известен криптоаналитику противника. Это обусловлено тем, что криптосистема, реализующая семейство криптографических преобразований, обычно рассматривается как открытая система.

2.3. Аппаратно-программные средства защиты компьютерной информации

Аппаратно-программные средства, обеспечивающие повышенный уровень защиты можно разбить на пять основных групп (Рис. 2.4).

Первую группу образуют системы идентификации и аутентификации пользователей . Такие системы применяются для ограничения доступа случайных и незаконных пользователей к ресурсам компьютерной системы. Общий алгоритм работы этих систем заключается в том, чтобы получить от пользователя информацию, удостоверяющую его личность, проверить ее подлинность и затем предоставить (или не предоставить) этому пользователю возможность работы с системой.

При построении подобных систем возникает проблема выбора информации, на основе которой осуществляются процедуры идентификации и аутентификации пользователя. Можно выделить следующие типы:

(1) секретная информация, которой обладает пользователь (пароль, персональный идентификатор, секретный ключ и т.п.); эту информацию пользователь должен запомнить или же могут быть применены специальные средства хранения этой информации);

(2) физиологические параметры человека (отпечатки пальцев, рисунок радужной оболочки глаза и т.п.) или особенности поведения человека (особенности работы на клавиатуре и т.п.).

Системы идентификации, основанные на первом типе информации, принято считать традиционными . Системы идентификации, использующие второй тип информации, называются биометрическими .

Вторую группу средств, обеспечивающих повышенный уровень защиты, составляют системы шифрования дисковых данных . Основная задача, решаемая такими системами, состоит в защите от несанкционированного использования данных, расположенных на магнитных носителях.

Обеспечение конфиденциальности данных, располагаемых на магнитных носителях, осуществляется путем их шифрования с использованием симметричных алгоритмов шифрования. Основным классификационным признаком для комплексов шифрования служит уровень их встраивания в компьютерную систему.

Работа прикладных программ с дисковыми накопителями состоит из двух этапов – “логического” и “физического”.

Логический этап соответствует уровню взаимодействия прикладной программы с операционной системой (например, вызов сервисных функций чтения/записи данных). На этом уровне основным объектом является файл.

Физический этап соответствует уровню взаимодействия операционной системы и аппаратуры. В качестве объектов этого уровня выступают структуры физической организации данных - сектора диска.

В результате, системы шифрования данных могут осуществлять криптографические преобразования данных на уровне файлов (защищаются отдельные файлы) и на уровне дисков (защищаются диски целиком).

Другим классификационным признаком систем шифрования дисковых данных является способ их функционирования.

По способу функционирования системы шифрования дисковых данных делят на два класса:

(1) системы “прозрачного” шифрования;

(2) системы, специально вызываемые для осуществления шифрования.

Рисунок 2.4 – Аппаратно-программные средства защиты компьютерной информации

В системах прозрачного шифрования (шифрования “на лету”) криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя. Например, пользователь записывает подготовленный в текстовом редакторе документ на защищаемый диск, а система защиты в процессе записи выполняет его шифрование.

Системы второго класса обычно представляют собой утилиты, которые необходимо специально вызывать для выполнения шифрования. К ним относятся, например, архиваторы со встроенными средствами парольной защиты.

К третьей группе средств относятся системы шифрования данных, передаваемых по компьютерным сетям . Различают два основных способа шифрования: канальное шифрование и оконечное (абонентское) шифрование.

В случае канального шифрования защищается вся передаваемая по каналу связи информация, включая служебную. Соответствующие процедуры шифрования реализуются с помощью протокола канального уровня семиуровневой эталонной модели взаимодействия открытых систем OSI.

Этот способ шифрования обладает следующим достоинством - встраивание процедур шифрования на канальный уровень позволяет использовать аппаратные средства, что способствует повышению производительности системы.

Однако, у данного подхода имеются существенные недостатки:

Шифрованию на данном уровне подлежит вся информация, включая служебные данные транспортных протоколов; это осложняет механизм маршрутизации сетевых пакетов и требует расшифрования данных в устройствах промежуточной коммутации (шлюзах, ретрансляторах и т.п.);

Шифрование служебной информации, неизбежное на данном уровне, может привести к появлению статистических закономерностей в шифрованных данных; это влияет на надежность защиты и накладывает ограничения на использование криптографических алгоритмов.

Оконечное (абонентское) шифрование позволяет обеспечить конфиденциальность данных, передаваемых между двумя прикладными объектами (абонентами). Оконечное шифрование реализуется с помощью протокола прикладного или представительного уровня эталонной модели OSI. В этом случае защищенным оказывается только содержание сообщения, вся служебная информация остается открытой. Данный способ позволяет избежать проблем, связанных с шифрованием служебной информации, но при этом возникают другие проблемы. В частности, злоумышленник, имеющий доступ к каналам связи компьютерной сети, получает возможность анализировать информацию о структуре обмена сообщениями, например, об отправителе и получателе, о времени и условиях передачи данных, а также об объеме передаваемых данных.

Четвертую группу средств защиты составляют системы аутентификации электронных данных .

При обмене электронными данными по сетям связи возникает проблема аутентификации автора документа и самого документа, т.е. установление подлинности автора и проверка отсутствия изменений в полученном документе.

Для аутентификации электронных данных применяют код аутентификации сообщения (имитовставку) или электронную цифровую подпись. При формировании кода аутентификации сообщения и электронной цифровой подписи используются разные типы систем шифрования.

Код аутентификации сообщения МАС (Message Authentication Code) формируют с помощью симметричных систем шифрования данных. Проверка целостности принятого сообщения осуществляется путем проверки кода MAC получателем сообщения.

В отечественном стандарте симметричного шифрования данных (ГОСТ 28147-89) предусмотрен режим выработки имитовставки, обеспечивающий имитозащиту , т.е. защиту системы шифрованной связи от навязывания ложных данных.

Имитовставка вырабатывается из открытых данных посредством специального преобразования шифрования с использованием секретного ключа и передается по каналу связи в конце зашифрованных данных. Имитовставка проверяется получателем сообщения, владеющим секретным ключом, путем повторения процедуры, выполненной ранее отправителем, над полученными открытыми данными.

Электронная цифровая подпись (ЭЦП) представляет собой относительно небольшое количество дополнительной аутентифицирующей цифровой информации, передаваемой вместе с подписываемым текстом.

Для реализации ЭЦП используются принципы асимметричного шифрования. Система ЭЦП включает процедуру формирования цифровой подписи отправителем с использованием секретного ключа отправителя и процедуру проверки подписи получателем с использованием открытого ключа отправителя.

Пятую группу средств, обеспечивающих повышенный уровень защиты, образуют средства управления ключевой информацией . Под ключевой информацией понимается совокупность всех используемых в компьютерной системе или сети криптографических ключей.

Безопасность любого криптографического алгоритма определяется используемыми криптографическими ключами. В случае ненадежного управления ключами злоумышленник может завладеть ключевой информацией и получить полный доступ ко всей информации в компьютерной системе или сети.

Основным классификационным признаком средств управления ключевой информацией является вид функции управления ключами. Различают следующие основные виды функций управления ключами: генерация ключей, хранение ключей и распределение ключей.

Способы генерации ключей различаются для симметричных и асимметричных криптосистем. Для генерации ключей симметричных криптосистем используются аппаратные и программные средства генерации случайных чисел, в частности, схемы с применением блочного симметричного алгоритма шифрования. Генерация ключей для асимметричных криптосистем представляет существенно более сложную задачу в связи с необходимостью получения ключей с определенными математическими свойствами.

Функция хранения ключей предполагает организацию безопасного хранения, учета и удаления ключей. Для обеспечения безопасного хранения и передачи ключей применяют их шифрование с помощью других ключей. Такой подход приводит к концепции иерархии ключей . В иерархию ключей обычно входят главный ключ (мастер-ключ), ключ шифрования ключей и ключ шифрования данных. Следует отметить, что генерация и хранение мастер-ключей являются критическими вопросами криптографической защиты.

Распределение ключей является самым ответственным процессом в управлении ключами. Этот процесс должен гарантировать скрытность распределяемых ключей, а также оперативность и точность их распределения. Различают два основных способа распределения ключей между пользователями компьютерной сети:

1) применение одного или нескольких центров распределения ключей;

2) прямой обмен сеансовыми ключами между пользователями.