WPA шифрование подразумевает использование защищенной сети Wi-Fi. Вообще, WPA расшифровывается как Wi-Fi Protected Access, то есть защищенный .

Большинство системных администраторов умеют настраивать этот протокол и знают о нем достаточно много.

Но и обычные люди могут узнать достаточно много о том, что же такое WPA, как его настроить и как использовать.

Правда, в интернете можно найти множество статей по этому поводу, из которых невозможно ничего понять. Поэтому сегодня мы будем говорить простым языком о сложных вещах.

Итак, WPA – это протокол, технология, программа, которая содержит в себе набор сертификатов, используемых при передаче .

Если проще, эта технология позволяет использовать различные методы для защиты Wi-Fi сети.

Это может быть электронный ключ, он же – специальное свидетельство о праве использования данной сети (дальше мы об этом поговорим).

В общем, при помощи этой программы использовать сеть смогут только те, кто имеет на это право и это все, что Вам нужно знать.

Для справки: Аутентификация – это средство защиты, которое позволяет установить подлинность лица и его право на доступ к сети, при помощи сопоставления сообщенных им и ожидаемых данных.

К примеру, человек может проходить аутентификацию, когда прикладывает свой . Если он просто вводит логин и пароль, это только авторизация.

Но отпечаток пальца позволяет проверить, действительно ли заходит этот человек, а не кто-то взял его данные и вошел с их помощью.

Рис. 1. Сканер отпечатка пальца на смартфоне

А также на схеме есть WLC – контроллер беспроводной локальной сети. Справа расположен сервер аутентификации.

Все это соединяет обычный Switch (устройство, которое просто соединяет различные сетевые устройства). С контроллера посылается ключ на сервер аутентификации, запоминается там.

Клиент при попытке подключиться к сети должен передать на LAP ключ, который он знает. Этот ключ попадает на сервер аутентификации и сравнивается с нужным ключом.

Если ключи совпадают, сигнал свободно распространяется к клиенту.

Рис. 2. Примерная схема WPA в Cisco Pocket Tracer

Как мы говорили выше, WPA использует специальные ключи, которые генерируются при каждой попытке начать передачу сигнала, то есть включить Wi-Fi, а также меняются раз в некоторое время.

В WPA входит сразу несколько технологий, которые и помогают генерировать и передавать эти самые ключи.

Ниже, на рисунке, показана общая формула, в которую входят все составляющие рассматриваемой технологии.

Рис. 3. Формула с составляющими WPA

А теперь рассмотрим каждую из этих составляющих по отдельности:

Стоит сказать, что сейчас уже есть WPA2, в котором, кроме всего вышесказанного, используются также CCMP и шифрование AES.

Мы не будем сейчас говорить о том, что это такое, но WPA2 надежнее, чем WPA. Это все, что Вам точно нужно знать.

Еще раз с самого начала

Итак, у Вас есть . В сети используется технология WPA.

Чтобы подключиться к Wi-Fi, каждое устройство должно предоставить сертификат пользователя, а если проще, то специальный ключ, выданный сервером аутентификации.

Только тогда он сможет использовать сеть. Вот и все!

Теперь Вы знаете, что же такое WPA. Теперь поговорим о том, чем хороша и чем плоха эта технология.

К преимуществам данной технологии стоило бы отнести следующее:

Конечно же, есть у данной технологии и недостатки, причем они зачастую оказываются весьма значительными. В частности, речь идет вот о чем:

Конечно, чтобы воспользоваться всеми этими уязвимостями и проблемами, необходимо иметь особенные знания в области построения компьютерных сетей.

Большинству рядовых пользователей все это недоступно. Поэтому Вы можете особо не переживать о том, что кто-то получит доступ к Вашему Wi-Fi.

Рис. 4. Взломщик и компьютер

Когда я впервые настраивала домашний Wi-Fi роутер, совершила серьезную ошибку: выбрала неправильный протокол шифрования. Как результат – мою точку взломали на следующий день даже с 8-значным паролем. Поняла я это только через несколько недель, а до этого довольствовалась медленной загрузкой страниц и прерыванием потокового видео. И это лишь половина вопроса: если через незащищенное соединение передавать конфиденциальную информацию и рабочие документы, они могут «уйти» не в те руки. Хотите избежать подобных проблем? Достаточно выбрать оптимальный протокол шифрования.

Худшее, что можно сделать при настройке роутера – установить протокол шифрования WEP. Он не может гарантировать даже минимальный уровень безопасности: взломать вашу точку смогут за считанные минуты. И не только, чтобы воспользоваться бесплатным интернетом, но и получить личные данные.

Еще один протокол шифрования, который я не советую выбирать: безопасность, прямо скажем, не 100%. Особенно, если вы выбрали тип шифрования TKIP.

Версия протокола WPA2 – самый актуальный вариант. Когда возникает вопрос о типе шифрования, выбираем WPA2-AES – он обеспечит максимальную защиту вашей Wi-Fi сети и безопасность данных. В сравнении с ним тип шифрования TKIP считается менее надежным. Но если у вас устаревшее устройство и

TKIP и AES — это два альтернативных типа шифрования, которые применяются в режимах безопасности WPA и WPA2. В настройках безопасности беспроводной сети в роутерах и точках доступа можно выбирать один из трёх вариантов шифрования:

При выборе последнего (комбинированного) варианта клиенты смогут подключаться к точке доступа, используя любой из двух алгоритмов.

Ответ: для современных устройств, однозначно больше подходит алгоритм AES.

Используйте TKIP только в том случае, если при выборе первого у вас возникают проблемы (такое иногда бывает, что при использовании шифрования AES связь с точкой доступа обрывается или не устанавливается вообще. Обычно, это называют несовместимостью оборудования).

AES — это современный и более безопасный алгоритм. Он совместим со стандартом 802.11n и обеспечивает высокую скорость передачи данных.

TKIP является устаревшим. Он обладает более низким уровнем безопасности и поддерживает скорость передачи данных вплоть до 54 МБит/сек.

В этом случае вам достаточно изменить тип шифрования на клиентских устройствах. Проще всего это сделать, удалив профиль сети и подключившись к ней заново.

В этом случае:

1. Сперва зайдите на веб-интерфейс точки доступа (или роутера соответственно). Смените шифрование на AES и сохраните настройки (подробнее читайте ниже).

2. Измените шифрование на клиентских устройствах (подробнее — в следующем параграфе). И опять же, проще забыть сеть и подключиться к ней заново, введя ключ безопасности.

Зайдите в раздел Wireless Setup .

Нажмите кнопку Manual Wireless Connection Setup .

Установите режим безопасности WPA2-PSK .

Найдите пункт Cipher Type и установите значение AES .

Нажмите Save Settings .

Откройте раздел Wireless .

Выберите пункт Wireless Security .

В поле Version выберите WPA2-PSK .

В поле Encryption выберите AES .

Нажмите кнопку Save :

В этих версиях ОС отсутствует раздел . Поэтому, здесь три варианта смены шифрования.

Вариант 1. Windows сама обнаружит несовпадение параметров сети и предложит заново ввести ключ безопасности. При этом правильный алгоритм шифрования будет установлен автоматически.

Вариант 2. Windows не сможет подключиться и предложит забыть сеть, отобразив соответствующую кнопку:

После этого вы сможете подключиться к своей сети без проблем, т.к. её профиль будет удалён.

Вариант 3. Вам придётся удалять профиль сети вручную через командную строку и лишь потом подключаться к сети заново.

Выполните следующие действия:

1 Запустите командную строку.

2 Введите команду:

Netsh wlan show profiles

для вывода списка сохранённых профилей беспроводных сетей.

3 Теперь введите команду:

Netsh wlan delete profile "имя вашей сети"

для удаления выбранного профиля.

Если имя сети содержит пробел (например «wifi 2») , возьмите его в кавычки.

На картинке показаны все описанные действия:

4 Теперь нажмите на иконку беспроводной сети в панели задач:

5 Выберите сеть.

6 Нажмите Подключиться :

7 Введите ключ безопасности.

Здесь всё проще и нагляднее.

1 Нажмите по иконке беспроводной сети в панели задач.

3

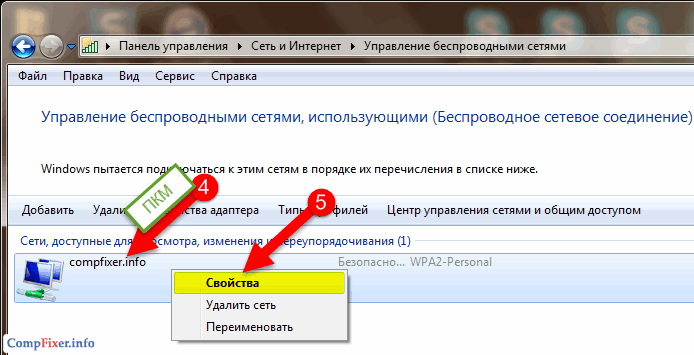

Нажмите на ссылку Управление беспроводными сетями

:

4 Нажмите правой кнопкой мыши по профилю нужной сети.

5 Выберите Свойства :

Внимание! На этом шаге можно также нажать Удалить сеть и просто подключиться к ней заново! Если вы решите сделать так, то далее читать не нужно.

6 Перейдите на вкладку Безопасность .

Несомненно, многие пользователи компьютеров, работающие с интернетом (и не только), слышали о таком термине, как AES. Что это за система, какие алгоритмы она использует и для чего применяется, имеет представление достаточно ограниченный круг людей. Обычному юзеру это по большому счету знать и не нужно. Тем не менее рассмотрим эту криптографическую систему, особо не вникая в сложные математические вычисления и формулы, чтобы это было понятно любому человеку.

Начнем с того, что сама по себе система представляет набор алгоритмов, позволяющих скрыть начальный вид каких-то передаваемых, получаемых пользователем или хранимых на компьютере данных. Чаще всего она применяется в интернет-технологиях, когда требуется обеспечить полную конфиденциальность информации, и относится к так называемым алгоритмам симметричного шифрования.

Тип шифрования AES предполагает использование для преобразования информации в защищенный вид и обратного декодирования одного и того же ключа, который известен и отправляющей, и принимающей стороне, в отличие от симметричного шифрования, в котором предусмотрено применение двух ключей - закрытого и открытого. Таким образом, нетрудно сделать вывод, что, если обе стороны знают правильный ключ, процесс шифрования и дешифровки производится достаточно просто.

Впервые AES-шифрование упоминается еще в 2000 году, когда на конкурсе выбора преемника системы DES, которая являлась стандартом в США с 1977 года, победителем стал алгоритм Rijndael.

В 2001 году AES-система была официально принята в качестве нового федерального стандарта шифрования данных и с тех пор используется повсеместно.

Включала в себя несколько промежуточных стадий, которые в основном были связаны с увеличением длины ключа. Сегодня различают три основных типа: AES-128-шифрование, AES-192 и AES-256.

Название говорит само за себя. Цифровое обозначение соответствует длине применяемого ключа, выраженной в битах. Кроме того, AES-шифрование относится к блочному типу, который работает непосредственно с блоками информации фиксированной длины, шифруя каждый из них, в отличие от поточных алгоритмов, оперирующих единичными символами открытого сообщения, переводя их в зашифрованный вид. В AES длина блока составляет 128 бит.

Если говорить научным языком, те же алгоритмы, которые использует AES-256-шифрование, подразумевают операции на основе полиноминального представления операций и кодов при обработке двумерных массивов (матриц).

Алгоритм работы достаточно сложен, однако включает в себя использование нескольких базовых элементов. Изначально применяется двумерная матрица, циклы преобразования (раунды), раундовый ключ и таблицы начальной и обратной подстановок.

Процесс шифрования данных состоит из нескольких этапов:

Дешифровка производится в обратном порядке, но вместо таблицы S-Box применяется таблица обратных постановок, которая была упомянута выше.

Если привести пример, при наличии ключа длиной 4 бита для перебора потребуется всего 16 стадий (раундов), то есть необходимо проверить все возможные комбинации, начиная с 0000 и заканчивая 1111. Естественно, такая защита взламывается достаточно быстро. Но если взять ключи побольше, для 16 бит потребуется 65 536 стадий, а для 256 бит - 1,1 х 10 77 . И как было заявлено американскими специалистами, на подбор правильной комбинации (ключа) уйдет порядка 149 триллионов лет.

Теперь перейдем к использованию AES-256 при шифровании передаваемых и принимаемых данных в беспроводных сетях.

Как правило, в любом имеется несколько параметров на выбор: только AES, только TKIP и AES+TKIP. Они применяются в зависимости от протокола (WEP или WEP2). Но! TKIP является устаревшей системой, поскольку обладает меньшей степенью защиты и не поддерживает подключения 802.11n со скоростью передачи данных, превышающей 54 Мбит/с. Таким образом, вывод о приоритетном использовании AES вместе с режимом безопасности WPA2-PSK напрашивается сам собой, хотя можно задействовать оба алгоритма в паре.

Несмотря на громкие заявления специалистов, алгоритмы AES теоретически все же уязвимы, поскольку сама природа шифрования имеет простое алгебраическое описание. Это отмечал еще Нильс Фергюссон. А в 2002 году Йозеф Пепшик и Николя Куртуа опубликовали статью, обосновывающую потенциально возможную атаку XSL. Правда, она в научном мире вызвала много споров, и некоторые посчитали их вычисления ошибочными.

В 2005 году было сделано предположение о том, что атака может использовать сторонние каналы, а не только математические вычисления. При этом одна из атак вычислила ключ после 800 операций, а другая получила его через 2 32 операций (на восьмом раунде).

Вне всяких сомнений, на сегодняшний день эта система и могла бы считаться одной из самых продвинутых, если бы не одно но. Несколько лет назад по интернету прокатилась волна вирусных атак, при которых вирус-шифровальщик (а по совместительству еще и вымогатель), проникая на компьютеры, полностью шифровал данные, требуя за дешифрацию кругленькую сумму денег. При этом в сообщении отмечалось, что шифрование производилось с использованием алгоритма AES1024, которого, как считалось до недавних пор, в природе не существует.

Так это или нет, но даже самые известные разработчики антивирусного ПО, включая и «Лабораторию Касперского», при попытке расшифровки данных оказались бессильны. Многие специалисты признали, что пресловутый в свое время поразивший миллионы компьютеров во всем мире и уничтоживший на них важную информацию, в сравнении с этой угрозой оказался детским лепетом. К тому же I Love You больше был нацелен на файлы мультимедиа, а новый вирус получал доступ исключительно к конфиденциальной информации крупных корпораций. Впрочем, утверждать со всей очевидностью, что здесь использовалось именно шифрование AES-1024, никто не берется.

Если подвести некий итог, в любом случае можно сказать, что AES-шифрование на сегодняшний день является самым продвинутым и защищенным, независимо от того, какая применяется длина ключа. Неудивительно, что именно этот стандарт используется в большинстве криптосистем и имеет достаточно широкие перспективы на развитие и усовершенствование в обозримом будущем, тем более что очень вероятным может оказаться и объединение нескольких типов шифрования в одно целое (например, параллельное использование симметричного и асимметричного или блочного и потокового шифрования).

WPA шифрование подразумевает использование защищенной сети Wi-Fi. Вообще, WPA расшифровывается как Wi-Fi Protected Access, то есть защищенный доступ к Wi-Fi.

Большинство системных администраторов умеют настраивать этот протокол и знают о нем достаточно много.

Но и обычные люди могут узнать достаточно много о том, что же такое WPA, как его настроить и как использовать.

Правда, в интернете можно найти множество статей по этому поводу, из которых невозможно ничего понять. Поэтому сегодня мы будем говорить простым языком о сложных вещах.

Итак, WPA – это протокол, технология, программа, которая содержит в себе набор сертификатов, используемых при передаче сигнала Wi-Fi.

Если проще, эта технология позволяет использовать различные методы аутентификации для защиты Wi-Fi сети.

Это может быть электронный ключ, он же – специальное свидетельство о праве использования данной сети (дальше мы об этом поговорим).

В общем, при помощи этой программы использовать сеть смогут только те, кто имеет на это право и это все, что Вам нужно знать.

Для справки: Аутентификация – это средство защиты, которое позволяет установить подлинность лица и его право на доступ к сети, при помощи сопоставления сообщенных им и ожидаемых данных.

К примеру, человек может проходить аутентификацию, когда прикладывает свой палец к сканнеру отпечатка пальца. Если он просто вводит логин и пароль, это только авторизация.

Но отпечаток пальца позволяет проверить, действительно ли заходит этот человек, а не кто-то взял его данные и вошел с их помощью.

Рис. 1. Сканер отпечатка пальца на смартфоне

Так вот, в компьютерных сетях также используются определенные способы подтверждения того, что доступ к сети получает именно то устройство, которое имеет на это право.

В WPA есть собственный набор таких способов. О них мы поговорим далее, а перед этим уточним несколько важных моментов.

Если Вы когда-то работали с Cisco Pocket Tracer (симулятор построения сетей от этой фирмы), то принцип работы данной технологии Вы сможете понять, если посмотрите на рисунок 2.

Предупреждение! В принципе, если Вы никогда не работали с Cisco Pocket Tracer, не заморачивайтесь. И без этой схемы Вам все будет понятно.

Там есть LAP – прибор, который осуществляет удаленное управление и передает сигнал клиенту, то есть компьютеру, который использует сигнал Wi-Fi.

А также на схеме есть WLC – контроллер беспроводной локальной сети. Справа расположен сервер аутентификации.

Все это соединяет обычный Switch (устройство, которое просто соединяет различные сетевые устройства). С контроллера посылается ключ на сервер аутентификации, запоминается там.

Клиент при попытке подключиться к сети должен передать на LAP ключ, который он знает. Этот ключ попадает на сервер аутентификации и сравнивается с нужным ключом.

Если ключи совпадают, сигнал свободно распространяется к клиенту.

Рис. 2. Примерная схема WPA в Cisco Pocket Tracer

Как мы говорили выше, WPA использует специальные ключи, которые генерируются при каждой попытке начать передачу сигнала, то есть включить Wi-Fi, а также меняются раз в некоторое время.

В WPA входит сразу несколько технологий, которые и помогают генерировать и передавать эти самые ключи.

Ниже, на рисунке, показана общая формула, в которую входят все составляющие рассматриваемой технологии.

Рис. 3. Формула с составляющими WPA

А теперь рассмотрим каждую из этих составляющих по отдельности:

Стоит сказать, что сейчас уже есть WPA2, в котором, кроме всего вышесказанного, используются также CCMP и шифрование AES.

Мы не будем сейчас говорить о том, что это такое, но WPA2 надежнее, чем WPA. Это все, что Вам точно нужно знать.

Еще раз с самого начала

Итак, у Вас есть Wi-Fi. В сети используется технология WPA.

Чтобы подключиться к Wi-Fi, каждое устройство должно предоставить сертификат пользователя, а если проще, то специальный ключ, выданный сервером аутентификации.

Только тогда он сможет использовать сеть. Вот и все!

Теперь Вы знаете, что же такое WPA. Теперь поговорим о том, чем хороша и чем плоха эта технология.

К преимуществам данной технологии стоило бы отнести следующее:

Конечно же, есть у данной технологии и недостатки, причем они зачастую оказываются весьма значительными. В частности, речь идет вот о чем:

Конечно, чтобы воспользоваться всеми этими уязвимостями и проблемами, необходимо иметь особенные знания в области построения компьютерных сетей.

Большинству рядовых пользователей все это недоступно. Поэтому Вы можете особо не переживать о том, что кто-то получит доступ к Вашему Wi-Fi.

Рис. 4. Взломщик и компьютер

Для пользователя настройка выглядит очень просто – он выбирает технологию WPA для шифрования пароля, с помощью которого он будет подключаться к сети.

Точнее, он использует WPA-PSK, то есть WPA не с ключом, а с паролем. Для этого он заходит в настройки роутера, находит там тип сетевой аутентификации и задает пароль.

Если более подробно, эта процедура выполняется следующим образом:

Рис. 5. Окно настройки роутера

Как можно заметить на рисунке 5, там есть также поле «WPA Encryption». Обычно эти два параметра (и «Authentication Method») указываются вместе.

Под параметром «Encryption» подразумевается тип шифрования. Существует всего два типа, которые используются вместе с WPA – TKIP и AES.

А также используются комбинации этих двух типов.

Что касается выбора типа шифрования, то вот Вам инструкции по этой теме:

Никаких других советов в этом случае быть не может. У TKIP безопасность слабее и этим все сказано.

Собственно, это все, что можно сказать о WPA шифровании.

Выше мы говорили о том, что у данной технологии есть достаточно много уязвимостей. Ниже Вы можете видеть, как они используются для взлома сети.