Здравствуйте, читатели блога сайт! Многие пользователи задумываются о том, чтобы на компьютере был собственный счетчик трафика интернета или можно назвать иначе — контроль трафика интернета, который мог бы показать, сколько вы тратите трафика. Интернет уже давно есть во всех частях планеты, но безлимитный доступ пока есть не у всех.

Пользователи, довольствующиеся интернетом с ограниченным трафиком, всегда удивляются тому, как быстро уходит имеющийся лимит. В принципе, ничего удивительного: у многих пользователей на компьютере установлено большое количество программ, которые обновляются в .

Пользователи даже не замечают, как просматривают очередное видео на youtube.com и обмениваются файлами со своими коллегами или товарищами.

Не стоит пугаться: эта проблема легко решаема. Для учёта и контроля трафика существует специализированная программа — Networx. Как раз она и будет вам «говорить», что хватит сидеть в интернете и пора вспомнить о вашем лимите, который не бесконечный.

На сайте можно скачать установочный файл программы и версию Portable. В этой статье мы разберём установочную версию программы.

Чтобы скачать программу, спуститесь вниз страницы и нажмите на кнопку «Download NetWorx installer». Ожидаем скачивание программы.

Запускаем файл, который только что скачали. Нажимаем «Next».

Соглашаемся с лицензией программы, ставим галочку «I accept the agreement» и нажимаем «Next».

В следующем окне оставляем путь установки по умолчанию. Нажимаем «Next».

Снова нажимаем «Next».

В следующем окне можно будет оставить или убрать «Desk Band» — дополнение, наглядно показывающее трафик в реальном времени. Тем, кому мешают лишние иконки на панели управления, лучше его отключить.

В моём случае, я убираю галочку «Install an optional NetWorx Desk Band extensional (as show below)». Нажимаем «Next».

Нажимаем «Install».

Установка программы завершена. Нажимаем «Finish».

Сразу после установки программы запустится окно с настройками. Выбираем русский язык (Russian) и нажимаем «Next».

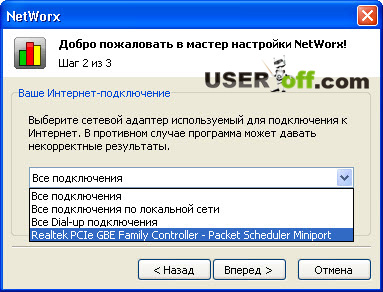

Выбираем интернет подключение: нужно выбрать, через какой сетевой адаптер происходит подключение к Интернет. Нажимаем «Вперед».

Нажимаем «Готово».

Теперь у вас в трее появится иконка программы, похожая на диаграмму.

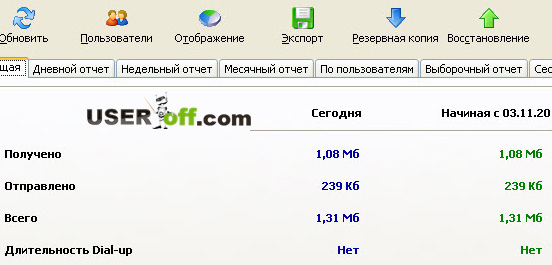

Двойным щелчком левой кнопкой мыши нажимаем на диаграмму. После этого откроется главное окно.

Как мы видим, программа имеет приятный и интуитивно понятный русский интерфейс. И, что немаловажно, программа считает трафик довольно точно. С помощью неё можно получать отчеты интернет трафика: как ежедневные и еженедельные, а также ежемесячные.

Программа даёт возможность открывать/сохранять результаты в Excel, а также в виде наглядных графиков.

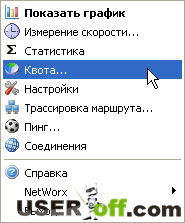

NetWorx – не только замечательная программа для того, чтобы видеть учет трафика интернета, также же в ней присутствует интересный момент в виде настройки квоты.

Это значит, что программу можно настроить таким образом, чтобы при исчерпывании трафика программа автоматически уведомляла вас об этом.

Для наглядности стоит разобрать процесс настройки квоты. Для этого нажимаем правой кнопкой мыши по иконке и выбираем «Квота...».

В моём случае квота уже настроена: я выставил ограничение в 50 мегабайт, и при использовании трафика в пределах 85% от 50 мегабайт, на экране появится сообщение о том, что квота подходит к концу.

С помощью этого сообщения мы будем уведомлены, когда нам стоит ограничить себя в использовании интернет во избежание денежных потерь!

Вы думали, что я не покажу настройки? Конечно покажу: нажимаем кнопку «Настроить...».

В программе есть функция измерения скорости, с помощью которой можно измерить входящий/исходящий трафик. Для начала измерения нажимаем на зеленый треугольник.

Данную программу советую всем пользователям, имеющим доступ к лимитированному интернету. С помощью неё вы сможете контролировать ваш трафик в любом направлении: как входящий, так и исходящий.

По ряду причин устанавливал программу на Windows XP. Но у кого установлен Windows 7 не стоит переживать, так как эта программа работает стабильно и без сбоев в любой системе.

До скорых встреч, дорогие друзья!

"10-Страйк: Учет Трафика" - это простая программа для контроля расхода трафика на компьютерах, коммутаторах, серверах в сети на предприятии и даже дома (3 сенсора можно мониторить бесплатно в пробной версии даже после истечения 30-дневного пробного периода). Осуществляйте мониторинг объемов входящего и исходящего потребляемого трафика на компьютерах всей вашей локальной сети, в т.ч. при выходе в Интернет.

Программа постоянно осуществляет сбор статистики с хостов сети по входящему и исходящему трафику и отображает в реальном времени динамику изменения скорости передачи данных на сетевых интерфейсах в виде графиков и таблиц.

С помощью нашей программы учета вы можете обнаружить недобросовестных пользователей, расходующих много Интернет-трафика в вашей организации. Нарушение трудовой дисциплины сотрудниками приводит к понижению производительности труда . Простейший анализ потребления трафика компьютерами сотрудников позволит обнаружить самых активных пользователей сети. При использовании WMI-сенсоров, на компьютеры сети даже ничего не нужно устанавливать, нужен лишь пароль администратора.

К сожалению, в нашей стране еще не везде Интернет-трафик для юридических лиц дешев. Часто бывает, что чрезмерная Интернет-активность пользователей (зачастую никак не связанная с рабочим процессом) приводит к перерасходу средств организации на оплату подключения. Использование нашей программы поможет предупредить получение неожиданно высоких счетов за Интернет на преприятии. Вы можете настроить оповещение на потребление определенного объема трафика компьютерами сети за период времени.

Вы можете наблюдать графики скорости входящего и исходящего трафика компьютеров и сетевых устройств на экране в режиме реального времени. Можно оперативно определить, кто расходует больше всех трафика и забивает канал.

Программа отслеживает расход трафика на компьютерах сети постоянно и может оповещать вас при выполнении определенных условий , которые вы можете задать. Например, если объем израсходованного трафика каким-либо компьютером превышает заданную величину, или средняя скорость передачи информации за определенный период выше/ниже порогового значения. При выполнении заданного условия программа оповестит вас одним из следующих способов:

Кроме того, программа учета трафика может выполнить определенные действия при выполнении условий: запустить программу, выполнить VB- или JS-скрипт, перезапустить службу, перезагрузить компьютер и т.п.

По мере работы программа мониторинга накапливает статистику потребления трафика компьютерами сети. Вы можете в любой момент узнать, кто и сколько потреблял трафика в любой момент времени, какие скорости передачи данных достигались. Графики скорости скачивания/отдачи трафика, а также таблицы потребления трафика, могут быть построены для любого периода времени или даты.

В феврале 2015 года английская версия программы заслужила награду - финалист конкурса "Network Computing Awards 2015"

популярного великобританского журнала "Network Computing" в номинации "Продукт года для оптимизации ИТ" (IT Optimisation Product of The Year).

В феврале 2015 года английская версия программы заслужила награду - финалист конкурса "Network Computing Awards 2015"

популярного великобританского журнала "Network Computing" в номинации "Продукт года для оптимизации ИТ" (IT Optimisation Product of The Year).

При покупке лицензии вы получите подписку на бесплатные обновления программы и тех. поддержку в течение одного года.

Скачайте бесплатную 30-дневную версию прямо сейчас и попробуйте! Поддерживаются Windows XP/2003/Vista/2008/7/8.1/2012/10/2016.

Программ для учёта трафика в локальной сети достаточно много: как платных, так и бесплатных, сильно различающихся по функционалу. Одна из наиболее популярных Open Source программ – SAMS. Она работает на платформе Linux совместно со Squid.

SAMS требует наличия PHP5, будем использовать Ubuntu Server 14.04. Нам понадобятся пакеты Squid, Apache2, PHP5 с модулями.

Попробуем разобраться, как это работает.

Squid раздаёт интернет, принимая запросы на порту 3128. При этом он пишет детальный лог access.log. Всё управление осуществляется через файл squid.conf. Squid обладает широкими возможностями по управлению доступом к интернету: разграничение доступа по адресам, контроль полосы пропускания для конкретных адресов, групп адресов и сетей.

SAMS работает на основе анализа логов прокси-сервера Squid. Система учёта трафика в локальной сети следит за статистикой прокси-сервера, и в соответствии с заданными политиками принимает решение о блокировке, разблокировке или ограничении скорости для клиента Squid.

Установка SAMS

Устанавливаем пакеты.

apt-get install apache2 php5 php5-mysql mysql-server php5-gd squid3

Скачиваем и устанавливаем SAMS

wget https://github.com/inhab-magnus/sams2-deb/archive/master.zip

unzip master.zip

cd sams2-deb-master/

dpkg -i sams2_2.0.0-1.1_amd64.deb

Устанавливаем web-интерфейс

dpkg -i apache2/sams2-web_2.0.0-1.1_all.deb

В файл /etc/sams2.conf вносим изменения.

DB_PASSWORD=/Пароль к MySql/

Запускаем SAMS

service sams2 start

Настройка Squid

Вносим изменения в файл /etc/squid3/squid.conf

http_port 192.168.0.110:3128

cache_dir ufs /var/spool/squid3 2048 16 256

Включаем логирование и ротацию логов с хранением в 31 день.

access_log daemon:/var/log/squid3/access.log squid

logfile_rotate 31

Останавливаем Squid, создаём кэш.

service squid3 stop

service squid3 start

Для чистоты эксперимента настраиваем один из браузеров на работу с прокси 192.168.0.110 через порт 3128. Попробовав подключиться, получаем отказ в соединении – в Squid не настроены права на доступ к прокси.

Начальная настройка SAMS

В другом браузере открываем адрес (192.168.0.110 – адрес сервера).

http://192.168.0.110/sams2

Он нам скажет, что не может подключиться к базе данных и предложит выполнить установку.

Указываем сервер базы данных (127.0.0.1), логин и пароль от MySql.

Начальная настройка системы учёта трафика выполнена. Остаётся только выполнить настройку программы.

Логинимся в систему под администратором (admin/qwerty).

Стоит сразу сказать об авторизации пользователей.

В ветке Squid открываем прокси-сервер и нажимаем внизу кнопку «Настройка прокси-сервера».

Самое главное здесь – указать в адресах папок и файлов, где это необходимо, свой IP-адрес, иначе прокси-сервер не запустится.

Суть всех изменений в настройках SAMS в том, что они записываются в squid.conf. В фоне работает sams2deamon, который отслеживает изменения в настройках, требующих внесения в конфигурационный файл (там же можно задать интервал отслеживания).

Заполняем поле «Пользователь» и «IP адрес». В качестве имени пользователя возьмём тот же IP (IP компьютера, не сервера!). В поле «Разрешенный трафик» вносим «0», то есть без ограничений. Все остальные поля опускаем.

Будет добавлен новый acl для этого IP-адреса и разрешение для работы через Squid. Если конфиг не был изменен автоматически, переходим в ветку прокси и нажимаем кнопку «Переконфигурировать Squid». Изменения в конфиг будут внесены вручную.

Пробуем открыть любой URL в браузере. Проверяем access.log и видим запросы, обрабатываемые прокси. Для проверки работы SAMS откроем страницу «Пользователи», внизу нажмём кнопку «Пересчитать трафик пользователей».

Пользуясь кнопками внизу по управлению статистикой, можно получить детальную информацию по статистике посещения пользователем страниц.

Любой администратор рано или поздно получает инструкцию от руководства: «посчитать, кто ходит в сеть, и сколько качает». Для провайдеров она дополняется задачами «пустить кого надо, взять оплату, ограничить доступ». Что считать? Как? Где? Отрывочных сведений много, они не структурированы. Избавим начинающего админа от утомительных поисков, снабдив его общими знаниями, и полезными ссылками на матчасть.

В данной статье я постараюсь описать принципы организации сбора, учёта и контроля трафика в сети. Мы рассмотрим проблематику вопроса, и перечислим возможные способы съема информации с сетевых устройств.

Это первая теоретическая статья из цикла статей, посвящённого сбору, учёту, управлению и биллингу трафика и IT-ресурсов.

Для передачи IP-пакета по проводам (или радио) сетевые устройства вынуждены «оборачивать» (инкапсулировать) его в пакет протокола 2го уровня (L2). Самым распространенным протоколом такого типа является Ethernet . Фактическая передача «в провод» идет на 1м уровне. Обычно, устройство доступа (маршрутизатор) не занимается анализом заголовков пакетов на уровне, выше 4го (исключение – интеллектуальные межсетевые экраны).

Информация из полей адресов, портов, протоколов и счетчики длин из L3 и L4 заголовков пакетов данных и составляет тот «исходный материал», который используется при учёте и управлении трафиком. Собственно объем передаваемой информации находится в поле Length («Длина пакета») заголовка IP (включая длину самого заголовка). Кстати, из-за фрагментации пакетов вследствие механизма MTU общий объем передаваемых данных всегда больше размера полезной нагрузки.

Суммарная длина интересных нам в данном контексте IP- и TCP/UDP- полей пакета составляет 2...10% общей длины пакета. Если обрабатывать и хранить всю эту информацию попакетно, не хватит никаких ресурсов. К счастью, подавляющий объем трафика структурирован так, что состоит из набора «диалогов» между внешними и внутренними сетевыми устройствами, так называемых «потоков». Например, в рамках одной операции пересылки электронного письма (протокол SMTP) открывается TCP-сессия между клиентом и сервером. Она характеризуется постоянным набором параметров {IP-адрес источника, TCP-порт источника, IP-адрес получателя TCP-порт получателя} . Вместо того, чтобы обрабатывать и хранить информацию попакетно, гораздо удобнее хранить параметры потока (адреса и порты), а также дополнительную информацию – число и сумму длин переданных пакетов в каждую сторону, опционально длительность сессии, индексы интерфейсов маршрутизатора, значение поля ToS и прочее. Такой подход выгоден для ориентированных на соединение протоколов (TCP), где можно явно перехватить момент завершения сессии. Однако и для не ориентированных на сессии протоколов можно проводить агрегацию и логическое завершение записи о потоке по, например, таймауту. Ниже приведена выдержка из SQL-базы собственной системы биллинга , осуществляющей протоколирование информации о потоках трафика:

Необходимо отметить случай, когда устройство доступа осуществляет трансляцию адресов (NAT , маскарадинг) для организации доступа в Интернет компьютеров локальной сети, используя один, внешний, публичный IP-адрес. В этом случае специальный механизм осуществляет подмену IP-адресов и TCP/UDP портов пакетов трафика, заменяя внутренние (не маршрутизируемые в Интернете) адреса согласно своей динамической таблице трансляции. В такой конфигурации необходимо помнить, что для корректного учета данных по внутренним хостам сети съём статистики должен производиться способом и в том месте, где результат трансляции ещё не «обезличивает» внутренние адреса.

О том, как настроить такой сервер, трансляцию адресов и маршрутизацию, написано много . Нас же интересует следующий логический шаг – сведения о том, как получить информацию о проходящем через такой сервер трафике. Существует три распространенных способа:

Работа libpcap требует поддержки со стороны операционной системы, что в настоящее время сводится к установке единственной бибилиотеки. При этом прикладная (пользовательская) программа, осуществляющая сбор пакетов, должна:

При передаче пакета через выбранный интерфейс, после прохождения фильтра эта функция получает буфер, содержащий Ethernet, (VLAN), IP и т.д. заголовки, общим размером до snaplen. Поскольку библиотека libcap копирует пакеты, заблокировать их прохождение при ее помощи невозможно. В таком случае программе сбора и обработки трафика придется использовать альтернативные методы, например вызов скрипта для помещения заданного IP-адреса в правило блокировки трафика.

Поскольку IP-пакет не копируется, а пересылается в программное обеспечение для анализа, становится возможным его «выброс», а следовательно, полное или частичное ограничение трафика определенного типа (например, до выбранного абонента локальной сети). Однако в случае, если прикладная программа перестала отвечать ядру о своем решении (зависла, к примеру), трафик через сервер просто блокируется.

Необходимо отметить, что описанные механизмы при существенных объемах передаваемого трафика создают избыточную нагрузку на сервер, что связано с постоянным копированием данных из ядра в пользовательскую программу. Этого недостатка лишен метод сбора статистики на уровне ядра ОС, с выдачей в прикладную программу агрегированной статистики по протоколу NetFlow .

Объем информации о трафике меньше самого трафика на несколько порядков, что особенно актуально в больших и распределенных сетях. Конечно же, блокировать передачу информации при сборе статистики по netflow невозможно (если не использовать дополнительные механизмы).

В настоящее время становится популярным дальнейшее развитие этого протокола – версия 9, основанная на шаблонной структуре flow record, реализации для устройств других производителей (sFlow). Недавно был принят стандарт IPFIX, который позволяет передавать статистику и по протоколам более глубоких уровней (например, по типу приложения).

Реализация netflow-источников (агентов, probe) доступна для ПК-маршрутизаторов, как в виде работающих по описанных выше механизмам утилит (flowprobe, softflowd), так и непосредственно встроенных в ядро ОС (FreeBSD: ng_netgraph , Linux: ). Для программных маршрутизаторов поток статистики netflow можно принимать и обрабатывать локально на самом маршрутизаторе, или отправлять по сети (протокол передачи – поверх UDP) на принимающее устройство (коллектор).

Программа - коллектор может собирать сведения от многих источников сразу, имея возможность различать их трафик даже при пересекающихся адресных пространствах. При помощи дополнительных средств, таких как nprobe возможно также проводить дополнительную агрегацию данных, раздвоение потоков или конвертацию протоколов, что актуально при управлении большой и распределенной сетью с десятками маршрутизаторов.

Функции экспорта netflow поддерживают маршрутизаторы Cisco Systems, Mikrotik, и некоторые другие. Аналогичный функционал (с другими протоколами экспорта) поддерживается всеми крупными производителями сетевого оборудования.

Естественно, вы можете настроить SPAN-порт и на самом устройстве доступа (маршрутизаторе), если оно это позволяет – Cisco Catalyst 6500, Cisco ASA. Вот пример такой конфигурации для коммутатора Cisco:

monitor session 1 source vlan 100 ! откуда берем пакеты

monitor session 1 destination interface Gi6/3! куда выдаем пакеты

Подведем небольшой итог. На практике существует большое количество методов присоединения управляемой вами сети (с клиентами или офисными абонентами) к внешней сетевой инфраструктуре, с использованием ряда средств доступа – программных и аппаратных маршрутизаторов, коммутаторов, VPN-серверов. Однако практически в любом случае можно придумать схему, когда информация о переданном по сети трафике может быть направлена на программное или аппаратное средство его анализа и управления. Возможно также, что это средство позволит осуществлять обратную связь с устройством доступа, применяя интеллектуальные алгоритмы ограничения доступа для отдельных клиентов, протоколов и прочего.

На этом закончу разбор матчасти. Из неразобранных тем остались:

Теги: Добавить метки