Должно быть, сегодня чаще всего страдают именно флэш-накопители, являясь самыми распространенными устройствами. Любые вирусы, "руткиты", "трояны" в первую очередь атакуют именно этот тип носителей. Нередко после заражения накопителя пользователь замечает, что на флешке папки и файлы стали ярлыками. В этом случае не представляется возможным извлечь или прочитать информацию из каталога или файла. Конечно, никто не запретит отформатировать накопитель и избавиться от проблемы одним махом, но если файловая система хранит важные данные, такой вариант невозможен. Почему все и как справиться с данной проблемой? Это будет описано в статье.

Рядовой пользователь, столкнувшись с проблемой, действует так: просто кликает по каждому ярлыку в попытке получить доступ хотя бы к одному каталогу. Второй вариант развития событий - форматирование, которое не решает проблему, а если и решает (в случае отсутствия важных данных), то ненадолго.

Запомните, информация с флешки никуда не пропадает. Все папки стали ярлыками, а сами папки скрыты, но не удалены. Данные продолжают оставаться на своих местах, однако вирус замаскировал их, пытаясь выдать ссылки на запуск вредоносного кода за исходное содержимое. Отсюда следует, что щелкать по этим ссылкам не стоит, даже если они открывают необходимый каталог. Обычно вредоносная программа , которые ссылаются на специальный служебный файл, куда вложено две команды. Первая загружает вирус в память и копирует его на жесткий диск компьютера, вторая - открывает необходимый пользователю каталог.

Но не нужно думать, что если файлы и папки на флешке превратились в ярлык, но не открывались, вирус не проник в локальную машину. Вероятнее всего, вредоносное ПО уже перебралось на компьютер пользователя. Исключена эта возможность только тогда, если в операционной системе со сменных носителей либо установлен антивирус с последними вирусными базами.

Перед восстановлением исходного вида каталогов требуется удалить вредоносное ПО. Сделать это можно вручную или в автоматическом режиме. В первом случае нужно выяснить, где располагается файл вирусной программы.

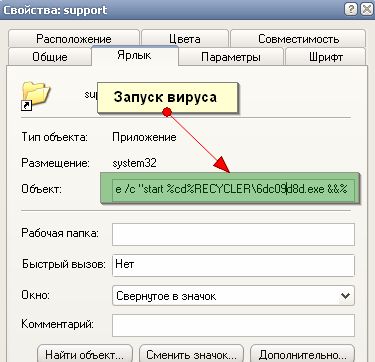

Кликните правой кнопкой мыши по ярлыку и выберите строку "Свойства". Обратите внимание на область с названием "Объект". Здесь указан полный путь к программке, которая запускает вирус. Как раз из-за него файлы на флешке стали ярлыками. Почти во всех случаях каждый ярлык будет ссылаться на одну и ту же область данных на носителе информации. Её и следует удалить. Если вредоносное ПО располагается в каталоге, который был создан им самим (то есть раньше этой директории на флешке не было), можно удалить все его содержимое.

Кроме флешки, проверьте также корни каталогов:

Если вы обнаружили в них какой-либо исполняемый файл (с расширением exe), вероятнее всего, ваш компьютер заражен, и необходимо воспользоваться антивирусной программой.

Если файлы на флешке стали ярлыками, то, чтобы полностью избавиться от вредоносных программ, а заодно и подстраховаться, нужно проверить не только флешку, но и весь компьютер. При этом часто вредоносное ПО внедряет свой код в уже установленный на машину антивирус, потому лучше всего пользоваться специальным загрузочным накопителем, который можно легко создать. Причем сами разработчики анивирусных экранов способствуют развитию этого сегмента приложений.

С подобной задачей справится даже начинающий пользователь. Алгоритм действий таков:

Бывают случаи, когда файлы на флешке стали ярлыками, но под рукой нет пустого диска, пригодного для записи, либо же в компьютере вообще не установлен привод компакт-дисков. Тогда можно создать загрузочную флешку. Причем процедура эта является более простой и быстрой, чем прожиг CD.

После или диска необходимо настроить BIOS. Чтобы войти в утилиту конфигурации, придется на самом начальном экране загрузки компьютера нажать на клавишу "DEL" (реже - "F12"). Следите за сообщениями, появляющимися на экране, чтобы понять, какая кнопка отвечает за вход в BIOS. Необходимая строка будет иметь вид: "Press [название кнопки] to enter setup".

После входа в BIOS перейдите на вкладку "Advanced" или "Boot", а в строке "First Boot Device" выберите "CD-ROM" или "USB". Для выхода с сохранением изменений перейдите на вкладку "Queet" и выберите пункт "Exit and Save". Компьютер автоматически перезагрузится и начнет использовать в качестве системного то устройство, которое ранее было указано пользователем.

Если на вашем накопителе вместо папок ярлыки, восстановление папок на флешке невозможно будет сделать без полного сканирования. Конечно, можно сбросить атрибуты и сохранить все данные в ином месте, потом отформатировать устройство и забыть о проблеме, но такой метод решения нельзя считать полноценным, потому что отследить работу вируса невозможно. Вполне вероятно, что он уже в полную силу "хозяйничает" на компьютере.

На первоначальном экране загрузчика LiveDisk будет выведено меню с пунктами:

Выбрать необходимо либо первый, либо второй пункт.

Немного подождите, пока не отобразится рабочий стол. В это же время должен автоматически запуститься Control Center. Если же этого не произошло, щелкните по аналогу кнопки "Пуск", которая находится в правом нижнем углу рабочего стола и имеет вид паука, выберите пункт "Control Center".

В верхнем меню открывшегося окна потребуется кликнуть по пункту "Tools" и выбрать строку "Settings". На первой вкладке будет предоставлен выбор действий, применимых к опасным объектам. Установите в каждой строчке значения "Delete".

Вторая вкладка называется "Scanner". В нижней ее части есть два поля для ввода. Первое выставляет максимальный размер сканируемых фалов. Здесь лучше установить значение "0", чтобы отключить ограничение. Второе задает максимальное количество проверок для одного файла. Рекомендуется установить значение "5". И обязательно поставьте флажок возле строки "Scan archives". После настройки окно можно закрыть.

В "Control Center" откройте вкладку "Scanner" и выберите "Custom Scan". Здесь отметьте флажками все накопители и щелкните по кнопке "Scan".

Время проверки зависит от объема всех жестких дисков и скорости их работы. Запаситесь терпением. После окончания проверки кликайте по "Exit". Не забудьте поменять значения в BIOS на те, которые стояли до запуска LiveDisk.

Если папки стали ярлыками, решение проблемы заключается не только в проверке компьютера и накопителя на наличие вирусов. После удаления вредоносного кода требуется вернуть все файлы и директории. Как было отмечено ранее, они остались на флешке, однако скрыты от пользователя. Простое изменение атрибутов позволило создать видимость, что каталогов нет. Такое же простое их изменение позволит снова отобразить содержимое. Существует несколько способов, которые помогут выполнить эту операцию.

Откройте командную строку Windows. Для этого:

После выполнения приведенных выше действий файлы и директории вернутся на свое законное место. С ними можно будет продолжить работать, как и до вирусной атаки.

Если файлы на флешке стали ярлыками, можно автоматизировать процесс сброса атрибутов до начальных. Но для автоматизации придется проделать несложную процедуру:

Если на флешке вместо папок появились ярлыки, но произошло это уже не в первый раз, отличным способом обезопасить свою машину будет отключение автозагрузки со всех устройств, будь то хоть USB-накопитель, хоть жесткий диск, хоть DVD-привод.

Дело в том, что при подключении любого накопителя, операционная система считывает список файлов. Это очень удобно, ведь можно настроить, чтобы при установке музыкального диска автоматически включался плеер, а если на флешке много текстовых файлов, автоматом отобразилось ее содержимое в проводнике. Вот только если в корне файловой системы устройства находится "autorun.inf", операционка игнорирует любые подобные настройки и выполняет команды, записанные в этом файле. Использовать подобное поведение ОС можно как во благо, так и во вред, чем и пользуются создатели вирусов. Получается, что сначала код вредоносной программы копируется на компьютер при помощи этого файла, а затем машина сама записывает подобные файлы на каждый новый накопитель, и файлы на флешке становятся ярлыками.

Предложенный вариант профилактики отлично подойдет, если флешка часто используется на разных компьютерах. То есть вредоносный код, находящийся на чужой машине, может быть записан на накопитель, но на локальном компьютере он уже не распространится. Останется только проверить флешку антивирусными средствами и восстановить атрибуты каталогов.

В ОС семейства Windows, начиная с Vista, автозапуск может быть отключен двумя способами. Первый вариант, который не подойдет для владельцев Windows XP, заключается в следующем:

Второй способ сложнее, однако его можно использовать и в том случае, если файлы на флешке становятся ярлыками, а на компьютере используется Windows XP:

Очень распространенный на сегодняшний день вирус, когда все файлы и папки на флешке пропадают, а вместо них появляются ярлыки. Стоит заметить, что вирус может попасть не только на флешку, но и на компьютер и любое другое съемное/портативное устройство, в последствии чего, все ваши файлы и папки становятся скрытыми и недоступными.

Но проблема эта решаемая довольно простыми методами. В этой статье я подробно опишу вам несколько способов, как удалить вирус с ярлыками, а также несколько слов о том, что вы должны знать об этом вирусе, чтобы в последующем вы знали что и как.

Вирус, связанный с ярлыками делится на два типа: когда вместо самого диска появляется ярлык и когда все папки и файлы превращаются в ярлыки .

Первый тип является довольно распространенным — все ваши файлы и папки становятся скрытыми, а вместо них отображаются ярлыки. Это сочетание типов вирусов Trojan и Worm. Но самое неприятное, и возможно опасное в том, что у вас не будет никаких вариантов, кроме как кликнуть на ярлык, чтобы открыть файлы и папки, при этом одновременно запустив вирус в действие, который сразу же начнет свою работу для своих зловредный целей.

Это чистый троянец. Он объединяет все имеющиеся файлы на портативных устройствах (на флешке) и помещает их в одну скрытую папку. Затем он создает ярлык самой флешки, и так же, как и в первом варианте, у вас будет доступ к файлам и папкам только через этот ярлык, который одновременно запустит и вирус. А тот в свою очередь начнет заниматься своими грязными делишками, возможно даже установку вредоносного ПО, который будет шпионить за вами и красть ваши данные.

К сожалению, не все антивирусы могут обнаружить и удалить этот вирус. Но все же не помешает выполнить антивирусную проверку в первую очередь. Также в целях безопасности, когда вы обнаружили вирус, никогда не открывайте съемные устройства и жесткий диск с помощью автоматического запуска или через «Мой компьютер». Следуйте советам ниже:

Эти советы помогут вам предотвратить распространения вируса и заражение компьютера, к примеру от USB флешки содержащий вирус. Кроме этого, это поможет вам отличить реальный файл от зараженного файла. Как упоминалось выше, даже самые сильные антивирусы иногда не в состоянии защитить вас от этого вида напасти. Тем не менее, я поделюсь с вами несколькими способами удалить вирус с ярлыками.

Во-первых, скачайте архив, содержащий 2 файла: Trojorm Removal Tool и Fixfolder . Сразу же после загрузки, извлеките два файла с помощью Winrar или любого другого архиватора и скопируйте их на флешку. Далее запустите сначала «Trojorm Removal Tool» и следуйте инструкциям в командной строке. Затем откройте файл «Fixfolder» с помощью блокнота и измените H: в соответствии с буквой вашей зараженной флешки (к примеру D:, F:, G: и т.д.).

Сохраните файл после редактирования и запустите его двойным щелчком мыши. Или нажмите правой кнопкой мыши > Открыть с помощью и выберите «Microsoft Windows Based Script Host». После этого ярлыки должны исчезнуть а все нужные (скрытые до этого) файлы появиться.

Данный способ применяется с использованием командной строки, и попробовать его стоит только если первый не сработал. Нажмите правой кнопкой по меню Пуск и выберите Командная строка (администратор) в Windows 10 или 8. В Windows 7 нажмите на меню Пуск > Выполнить и введите в строке ввода CMD и нажмите Enter. В окне командной строки введите сперва букву нужного диска (жесткого или USB флешки), к примеру d: и нажмите Enter. Затем скопируйте и вставьте команду «attrib D:*.* /d /s -h -r -s» (без кавычек) и нажмите Enter. После этого должны отобразиться все ваши скрытые файлы и папки а вирус и ярлыки — удалены.

Обратите внимание! : вместо d: после attrib пишете букву вашего диска.

Приведенные выше два метода являются лучшими на мой взгляд средствами для борьбы с вирусом с ярлыками. Тем не менее могут возникнуть проблемы в виде ошибки «Отказано в доступе» — часто на диске с файловой системой NTFS и редко на FAT и FAT32.

Если вы все делаете правильно, при этом все еще наблюдаете ошибку:

На этом я мог бы закончить статью, так как считаю что указанные мной способы выше достаточны. Но все же, если кому-то не помогло — вот несколько полезных программ, которые также способны бороться с «ярлычным» вирусом:

Если вы следовали инструкциям выше и у вас все получилось — ваша проблема с вирусом с ярлыками решена, но временно. Так как данный тип вируса очень распространен, и содержится почти на каждой второй флешке, вы снова его подхватите как только подключите USB флеш накопитель, внешний жесткий диск или SD карты памяти содержащий вирус.

Чтобы предотвратить повторное заражение, я настоятельно рекомендую вам установить HFV и хороший антивирус (мой выбор — Касперский) в качестве основной защиты и плюс Malwarebytes (очень хорошее и мое любимое средство защиты от вредоносного ПО) для дополнительной. Также рекомендую ознакомиться: Что и как у вас получилось пишите в комментариях ниже.

Папки превратились в ярлыки

Если на флешке вместо папок появились ярлыки — это верный признак того, что поработал вирус. Как правило, такие приключения случаются на компьютерах, на которых не установлен надежный антивирус, например KIS (Kaspersky Internet Security).

Итак, если папки стали ярлыками, не щелкайте по этим ярлыкам , так как каждый такой ярлык запускает вирус повторно, что может привести к заражению других компьютеров.

В результате действия вируса вместо папок отображаются ярлыки

В результате действия вируса, все ваши папки делаются скрытыми и системными — они есть на флешке, но вы их не видите. Вместо ваших файлов отображаются ярлыки название которых совпадает с названием ваших папок. Если вы посмотрите занятый объем флешки, то увидите, что он большой, т.е. ваши папки с файлами никуда не делись.

На чужом компьютере я заразил две своих флешки + мне доверили еще одну зараженную флешку, так что я попробовал восстановить папки двумя способами:

Вы заразили флешку на чужом компьютере, а ваш компьютер чист от вирусов (или вы так думаете). Также на вашем компьютере установлен надежный антивирус.

В этом случае, можно проверить флешку при помощи установленного антивируса, например при помощи Kaspersky Internet Security. При помощи KIS я проверил две зараженные флешки, вот результат проверки (кликабельно):

Результат проверки при помощи KIS 2013

Найдены две разновидности вирусов:

Сами же вирусы скрываются под разными именами, например под именем «+ОБ-9.exe» — это ничто иное, как сам вирус — исполняемый файл.

К сожалению, антивирус Касперского удалил только файлы вирусов , т.е. он не удалил ярлыки и не восстановил папки. В подобных случаях удалять ярлыки нужно вручную, а затем еще сделать папки видимыми.

Сделать папки видимыми можно через командную строку (вызывается через «cmd»):

cd /d буква флешки:\ <- нажимаем ENTER

attrib -s -h /d /s <- нажимаем ENTER

Если вы не сильны в работе с командной строкой, то воспользуйтесь вторым вариантом.

Дынный вариант подходит для чайников, так как утилита Dr. Web CureIt все сделает сама:

Если заражение флешки произошла на вашем домашнем ПК — это может говорить о том, что есть проблемы с антивирусной защитой:

Необходимо удалить вирус как с компьютера, так и с флешки. Проведите полную проверку компьютера при помощи бесплатной лечащей утилиты Dr. Web CureIt . Для этого в настройках поставьте галочку на против пункта «Мой комьпютер» — будут выбраны все диски компьютера: жесткие диски, CD-ROM и флешки.

Будем искать вирус на всех дисках

Утилита обнаружила 54 угрозы, которые были успешно обезврежены.

CureIt обнаружила и обезвредила 54 копии вируса

В лаборатории Доктор Веб, данный вирус числится как BackDoor.IRC.NgrBot.42 (у Касперского Worm.Win32.Ngrbot).

Все папки стали видимыми и теперь можно пользоваться флешкой.

Dr.Web CureIt удали вирусы, ярлыки, восстановил папки

Если вирус превратил ваши папки в ярлыки — воспользуйтесь бесплатной лечащей утилитой Dr. Web CureIt, которая справится с проблемой на «автомате».

Не забывайте, что на домашнем компьютере должен быть установлен надежный антивирус, который необходимо регулярно обновлять.

Николай Переделкин

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки

.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Зараженная флешка выглядит так, как показано на рисунке ниже:

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe

— папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить

).

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: .

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.